IT采购网8月15日消息,微软近日发布了针对其支持状态下的操作系统版本,包括Win10、Win11和WindowsServer的安全更新KB5028407,以修复一个被标记为CVE-2023-32019的安全漏洞。这一漏洞最初是由谷歌 Project Zero团队的安全研究员Mateusz Jurczyk发现的。该漏洞被认为具有一定的风险,微软对其评估为“重要”,尽管其漏洞评分为4.7/10(中级严重性)。

据了解,这个漏洞的主要问题在于,它允许已经通过身份验证的用户(也就是潜在的攻击者)在没有需要管理员权限的情况下,访问特权进程中的内存,从而可能获取到一些敏感信息。值得注意的是,成功利用这一漏洞需要攻击者与系统中其他特权进程之间的协同攻击。这意味着攻击者需要与运行在系统中的另一个特权进程进行合作,才能成功地利用这一漏洞。

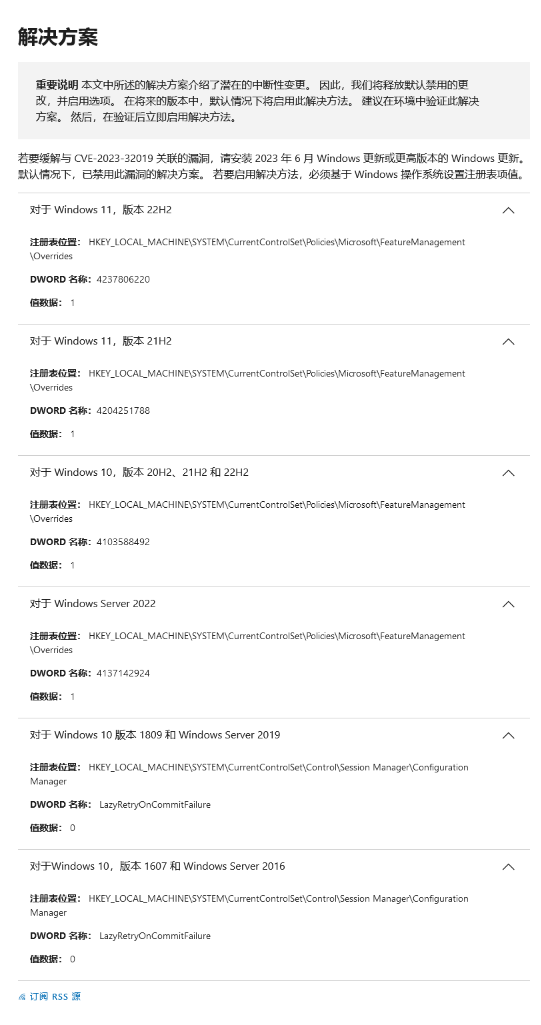

为了缓解与CVE-2023-32019相关的潜在威胁,微软强烈建议用户及时安装6月份以及之后的安全更新。用户可以通过多种途径,包括使用WindowsUpdate等方式,获取这些关键的安全更新。通过保持系统的更新状态,用户可以降低系统受到潜在威胁的风险,从而提升系统的整体安全性。

需要指出的是,这次发布的安全更新不仅适用于Windows 11,还涵盖了Windows 10和WindowsServer等多个操作系统版本。对于使用这些操作系统版本的用户,确保及时安装这些安全更新是确保系统安全的重要一环。维护操作系统的最新状态是防范安全风险的关键步骤之一,用户应当密切关注微软的安全通告并采取必要的行动,以保障其数字信息的安全。